Cyber-attaques : comment se préparer et comment réagir ?

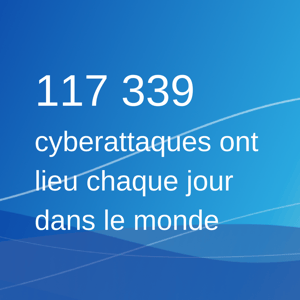

Selon Planetoscope, 117 339 cyberattaques ont lieu chaque jour dans le monde et plus de 11,5 millions enregistrées dans les 3 derniers mois ! Décembre 2014, Sony en fait les frais et plus récemment TV5 monde. Si les plus grandes entreprises sont à la merci des hackers, c’est qu’il n’y a probablement rien à faire pour les éviter.

Peut-être ! Cependant, on peut les prévenir, et surtout les guérir. Les cyberattaques ne sont pas juste aléatoires, consultant quelques données sans importance. Vos données confidentielles, le cloud, les données clients peuvent être hackées et divulguées ou réutilisées.

Alors, comment se protéger ? Il y a trois phases, avant, pendant et après, que vous devez connaître et dans lesquelles vous devez pouvoir réagir.

Prévenir l'attaque

Peu importent les sécurités mises en place par votre entreprise, il n’est pas irréaliste de dire qu’il y a des hackers capables d’accéder à vos données. D’ailleurs la question de savoir si vous pouvez vous faire hacker ne se pose plus vraiment, la question « c’est quand ? » On ne vous parle pas d’attaque terroriste remettant en cause la sécurité nationale ! Seulement d’attaques visant à récupérer des données sensibles, confidentielles et exploitables.

D’ailleurs, voici la première étape pour vous protéger des attaques :

Identifier les données sensibles aux cyberattaques

Recensez à l’aide d’un spécialiste, les données les plus sensibles que vous possédez. Il s’agit des données clients, personnelles, liées à la propriété intellectuelle ou à la stratégie de l’entreprise.

Comprendre les points d’entrée pour les attaques

Le hacker rentre dans le système par un point stratégique, plus faible en matière de sécurité que les autres. Trouver ces points (ordinateur oublié, salarié qui télécharge illégalement et laisse passer un troyen). Trouver les points potentiels d’entrée des cybercriminels, c’est se donner la possibilité de renforcer sa sécurité et donc de prévenir ces attaques.

Avoir un système de sécurité informatique

Vous avez hiérarchisé les données sensibles que votre entreprise possède, maintenant, il faut protéger de manière plus élaborée les données les plus à risque. Cela vous permet de bloquer le hacker avant qu’il atteigne ces données.

Prévoir pas à pas les réactions à avoir en interne

Établissez au sein de votre entreprise des procédures spécifiques à suivre en cas de tentative d’accès aux serveurs. Qui fait quoi, vous devez les établir en fonction de l’organisation de votre entreprise.

N’oubliez pas également de former votre personnel, de le sensibiliser aux cyberattaques, c’est eux qui, le moment venu, devront agir rapidement et efficacement.

Pendant le piratage

C’est en train d’arriver, ça tombe sur vous. Que faire ?

Soyez rapide !

C’est le conseil le plus important à appliquer à tous les conseils qui suivent. C’est une affaire de quelques minutes pour que vous puissiez empêcher une attaque, le cybercriminel est très pressé, il préférerait que vous ne vous rendiez pas compte de sa présence, que vous n’ayez pas le temps de l’arrêter. Généralement tout se déroule très vite.

Suivez la procédure en cas d’urgence définie par l’entreprise

Récoltez toutes les données possibles concernant le hacker.

Essayez de trouver son adresse IP et lancez un « traceur » pour le localiser dans votre réseau. Essayez de comprendre son fonctionnement (virus, troyens, récupération de données…). Que veut-il ?

N’éteignez pas l’ordinateur

Ne le jetez pas non plus contre le mur. Vous risqueriez d’effacer les preuves qui mènent au hacker. En revanche vous devez couper l’appareil du réseau de l’entreprise et le déconnecter d’internet. Cela évitera que l’infection se propage à toute l’entreprise.

Si vous avez mis en place une cellule de crise spécialisée, laissez-les gérer, ils sauront quoi faire. Sinon il est important que vous sachiez en avance comment parer l’attaque. Même les plus doués en informatique, on vous déconseille de contre-attaquer, s’il est plus fort que vous, vous risquez très gros !

Vous ne pouvez pas faire beaucoup plus, l’attaque s’est déroulée, c’est terminé. Voyons ce que vous pouvez faire après.

Après l'attaque

Cherchez s’il reste une brèche

Nommés « backdoors », ce sont des points d’accès mis en place à l’insu de votre entreprise par lesquels le hacker peut revenir après qu’il a été mis dehors. Vous devez vérifier sur tout le réseau de l’entreprise et pas seulement sur l’ordinateur qui a été infecté en premier. Il est possible que le cybercriminel ait pris le contrôle de plusieurs ordinateurs sans que vous ne vous en rendiez compte.

Analysez les données qui ont été consultées ou corrompues

Évaluez l’importance des dégâts : si le hacker a pu aller au bout de son attaque, qu’a-t-il eu ? Et que peut-il en faire ? Qu’a-t-il déjà fait ?

Portez plainte !

Vous devez reporter la violation de vos données aux autorités compétentes. Une enquête sera menée et faire appel à vos avocats vous permettra d’être entouré de professionnels légaux pour gérer notamment les comptes que vous devrez rendre aux tierces parties qui sont les dommages collatéraux de ce piratage.

Présentez vos excuses

Soyez dans l’excuse. Vous vous sentez probablement comme la victime mais vos utilisateurs, qui vous ont confié leurs données, aussi et ils vous feront porter le blâme. Montrez-leur que vous prenez l’événement très au sérieux. Ce n’est peut-être pas facile de reconnaître que son système de sécurité n’était pas infaillible, cependant vous devrez bien reconnaître vos torts devant votre communauté, pour obtenir du soutien plutôt que de provoquer du ressentiment.

Tenez vos utilisateurs informés

Régulièrement, dites à votre communauté où vous en êtes dans les rétablissements du système. Expliquez le plan que vous prévoyez de mettre en place pour que cela ne se reproduise plus, quand est ce qu’ils auront de nouveaux accès à la plateforme/au site/à leur compte, en bref, soyez transparent, mais rassurez-les. Qu’est ce qui va être mis en place concernant les données volées ? Qu’est ce que vous faites pour compenser la situation ? C'est ce qu'a fait TV5 monde, un exemple avec leur fil twitter :

Protégez la e-reputation de la marque

L’entreprise peut souffrir en aval d’un bien grand mal : une chute de sa popularité. En effet une information, même fausse (surtout fausse) peut se propager extrêmement vite sur internet. Si les criminels ont pris le pouvoir sur vos réseaux sociaux il est fort probable que des messages dont vous ne soyez pas à l’origine circulent. Mettez en place une cellule de crise. Votre communication doit désormais se préparer aux attaques qui remettent la crédibilité de l’entreprise en cause.

Obtenez du soutien dans votre communauté et ne laissez, sous aucun prétexte, une attaque sans réponse. La réponse doit être calme, elle doit expliquer le problème, reconnaître vos torts et surtout apporter une solution.

La cybersécurité est devenue un enjeu majeur pour les entreprises. Alors prêt à vous défendre contre les cybercriminels ?

Nos meilleurs conseils, tous les mois dans votre boite e-mail :

Où nous trouver ?

5 minutes

5 minutes